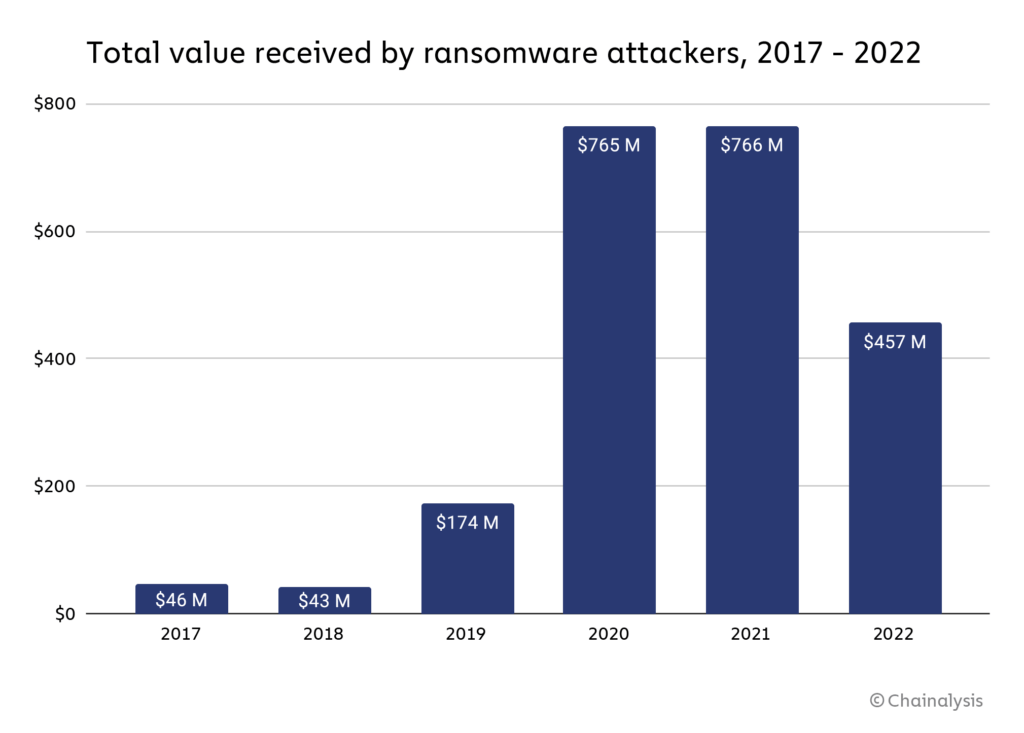

Midler samlet inn ved løsepenge-angrep falt til 456.8 millioner dollar i 2022 fra det høyeste på 765.6 millioner dollar i 2021, ifølge en ny rapport fra analysefirmaet Chainalysis.

Krypto-relaterte løsepengevareangrep har sett et bratt fall i suksessrate de siste 12 månedene.

Crypto ransomware aktivitet

Diagrammet nedenfor viser økningen og fallet av midler anskaffet gjennom ransomware-angrep de siste 6 årene. En dramatisk økning ble sett i 2020 da stjålne midler nådde 765 millioner dollar, med 2021 tilsvarende beløp stjålet av dårlige skuespillere.

Selv om Chainalysis-rapporten anerkjente at "den sanne summen er mye høyere", siden det er sannsynlig at det er adresser som eies av løsepengevareangripere som ennå ikke er identifisert, indikerer fallet at ofre blir kloke til slike angrep. Som et resultat ga Chainalysis en uttalelse som støttet denne følelsen.

"[Ransomware-betalinger faller] betyr ikke at angrepene er nede ... Vi tror at mye av nedgangen skyldes at ofreorganisasjoner i økende grad nekter å betale løsepenge-angripere."

Ransomware-stammer eksploderer

Selv om betalinger for å fjerne løsepengevare har falt dramatisk, eksploderte antallet løsepengevarestammer i 2022. En belastning er en type løsepengevare med vanlige varianter: Royal, Ragnar, Quantum, Play, Hive og Lockbit.

Fortinet, et ledende maskinvare- og programvareselskap for cybersikkerhet, rapportert over 10,000 2022 unike stammer aktive gjennom XNUMX.

Stammer har en avtagende levetid ettersom dårlige aktører fortsetter å variere angrepsvektorer for å optimalisere volumet av stjålne midler. For eksempel, i 2012, varte belastninger 3,907 2022 dager, mens i 70 var gjennomsnittslengden bare XNUMX dager. Som et resultat må cybersikkerhetsløsninger holde tritt med et økende antall aktive påkjenninger i deres forsvarsstrategi.

Ransomware-midler

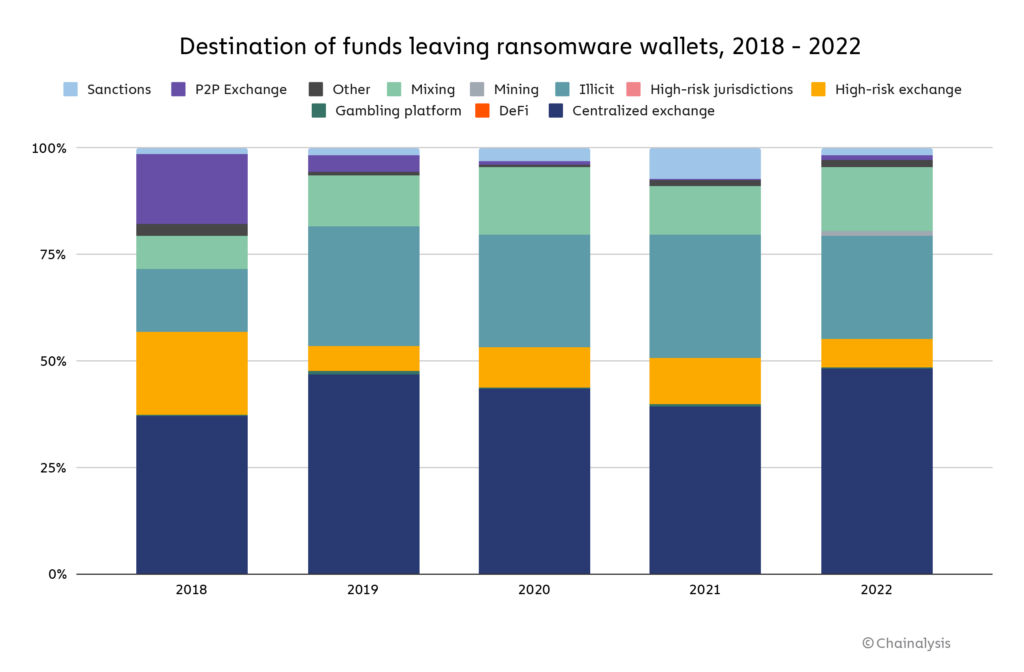

Midler anskaffet gjennom løsepenge-angrep blir hvitvasket gjennom flere veier. Flertallet av midlene sendes fortsatt til populære sentraliserte børser. Imidlertid utgjør P2P-børser, en populær løsning for ransomware-angripere i 2018, nå en liten prosentandel av det totale volumet.

Etter sentraliserte utvekslinger er en vedvarende metode for å hvitvaske midler ved å bruke darknet-markeder som er utpekt som "ulovlige" i kjedeanalysediagrammet nedenfor. Til slutt utgjør blandingstjenester den nest mest betydningsfulle delen, og lar angripere "vaske" krypto med lite midler fra globale myndigheter.

On-chain data etterforskning

Chainalysis brukte kjededata for å identifisere "tilknyttede" markeder for løsepengeprogramvare der tredjeparter mottar en "liten, fast kutt av inntektene" i en løsepenge-som-en-tjeneste-modell.

"Vi kan tenke på det som gig-økonomien, men for løsepengevare. En rideshare-sjåfør kan ha Uber-, Lyft- og Oja-appene sine åpne på en gang, og skaper illusjonen av tre separate sjåfører på veien - men i virkeligheten er alt den samme bilen."

On-chain data har gjort det mulig for selskaper som Chainalysis å spore dårlige aktører på tvers av blokkjeden og muligens identifisere neste angrepsvektor. For eksempel ble Conti, en utbredt løsepengevare-stamme, oppløst i mai 2022. Likevel har data på kjeden avslørt at lommebøker koblet til Conti nå går over til andre stammer som Royal, Quantum og Ragnar.

Ransomware-angripere "gjenbrukte lommebøker for flere angrep som ble lansert nominelt under andre påkjenninger", noe som gjorde sporingsaktiviteten relativt elementær.

Nedgang i ransomware-betalinger

Antall vellykkede løsepengevare-angrep falt på grunn av økt forståelse av landskapet, forbedrede sikkerhetstiltak og bedre rettsmedisinske evner på kjeden. Som et resultat nekter ofrene å betale angripere, ettersom mange er knyttet til OFAC-sanksjonerte parter.

I 2019 nektet bare 24 % av ofrene å betale, mens prosentandelen i 2022 økte til 59 %. Å betale en ransomware-premie til en part på OFACs sanksjonsliste kan nå være "juridisk mer risikabelt." Allan Lisk, en etterretningsanalytiker ved Recorded Future, fortalte Chainalysis;

"Med trusselen om sanksjoner truende, er det en ekstra trussel om juridiske konsekvenser for å betale [ransomware-angripere.]"

Konsekvensene av å ikke betale løsepengevarekrav kan ofte ødelegge ofrene, som ofte mister tilgang til viktige data. Men ettersom den ulovlige industrien blir mindre økonomisk levedyktig, er håpet at antallet angrep også faller, og dermed reduseres antallet ofre.

Uansett, rollen til kryptovaluta i løsepenge-angrep er tydelig. Det er en metode for å stjele krypto for hundrevis av millioner dollar hvert år. Det er imidlertid ikke å si at det ikke er mer tapt for tradisjonelle finansielle eiendeler, hvorav mange ikke kan spores gjennom en blokkjede.

Kilde: https://cryptoslate.com/crypto-ransomware-payments-fall-40-in-2022/